Già nelle impostazioni di fabbrica, il firewall del FRITZ!Box protegge tutti i dispositivi collegati dai dati non richiesti provenienti da Internet e fornisce protezione dagli attacchi degli hacker. In questo articolo ti presentiamo il firewall del FRITZ!Box e ti spieghiamo in che modo l’abilitazione delle porte può dare maggiore libertà ai singoli dispositivi.

Panoramica delle funzioni del firewall

Il FRITZ!Box controlla autonomamente tutti i pacchetti di dati e respinge automaticamente i dati non richiesti (Stateful Packet Inspection). L’IP masquerading o Network Address Translation (NAT) rende invisibili in Internet i tuoi dispositivi, in modo che nessuno possa accedervi direttamente da Internet.

Ad esempio: Un dispositivo terminale invia una richiesta a un servizio in Internet (ad esempio l’apertura del sito business.avm.de) e il FRITZ!Box memorizza la richiesta nella sua tabella di routing. Se il FRITZ!Box riceve una risposta dal servizio, questa risposta viene analizzata per verificarne la plausibilità dello stato. Se il servizio fornisce una risposta diretta alla richiesta del dispositivo terminale, il FRITZ!Box inoltra i dati al dispositivo.

Per proteggere gli utenti dal cosiddetto “port scanning”, tutte le porte TCP e UDP del FRITZ!Box sono chiuse di default. Se si vuole raggiungere un dispositivo da Internet, si deve quindi configurare un’abilitazione delle porte.

Il requisito essenziale

In caso di abilitazione delle porte viene abilitata nel firewall per il dispositivo selezionato una porta che ti permetterà di accedere direttamente da Internet al dispositivo. Analogamente a quanto avviene con una connessione VPN, per l’abilitazione delle porte hai bisogno di un indirizzo IP pubblico. Tramite l’abilitazione delle porte potrai accedere anche agli altri dispositivi collegati, ma solo se il FRITZ!Box è raggiungibile da Internet.

Diversi tipi di abilitazione

Le porte necessarie vengono abilitate automaticamente senza l’intervento dell’utente, ad esempio per la telefonia SIP, una caratteristica che rende questa tecnologia particolarmente facile da usare.

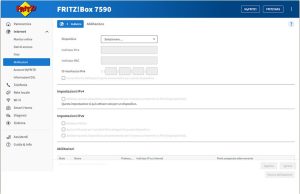

Per configurare l’abilitazione di porte specifiche sono disponibili varie opzioni:

- Abilitazione delle porte statiche. L’abilitazione delle porte statiche è la scelta ideale per il server di manutenzione remota o per il server VPN. Se l’applicazione non supporta né il protocollo UPnP né il protocollo PCP, l’abilitazione delle porte statiche è una buona alternativa all’abilitazione automatica.

- Abilitazione automatica. L’abilitazione automatica delle porte è adatta nei casi in cui l’applicazione necessita di molte porte abilitate oppure se usa porte diverse a ogni utilizzo. Questo tipo di abilitazione si usa spesso per le console di gioco.

- Exposed Host. ATTENZIONE: poiché con questa opzione viene disattivato completamente il firewall per il dispositivo selezionato, ti consigliamo di usarla solo in casi eccezionali. Un caso eccezionale potrebbe presentarsi quando è stata configurata un’abilitazione delle porte statiche per un server, ma l’abilitazione non funziona. A scopo di test si può configurare l’applicazione come exposed host; se a questo punto si riesce ad accedere al dispositivo, significa che l’abilitazione delle porte statiche non è stata configurata correttamente.

- Abilitazioni MyFRITZ!. Se vuoi accedere a un server web o ad un sistema NAS, è consigliabile utilizzare le abilitazioni MyFRITZ!. In questo caso è possibile raggiungere l’applicazione tramite uno schema URI, come ad esempio https o ftp. Con questo tipo di abilitazione l’applicazione è raggiungibile tramite un link diretto a myfritz.net.