Il pharming è un tipo di truffa utilizzata dai cybercriminali per installare malware su personal computer e server. Il nome in inglese è la fusione delle parole “farming” (coltivare) e “phishing” (le truffe digitali) e rappresenta una tecnica nuova e più complessa che gli hacker hanno inventato per accedere ai dati personali delle vittime.

Il malware utilizzato negli attacchi di pharming modifica gli indirizzi IP, reindirizzando gli utenti su siti web fraudolenti senza che se ne rendano conto. Qui, gli viene chiesto di inserire i propri dati personali, che poi vengono utilizzati per commettere un furto di identità o frodi finanziarie. I criminali che usano il pharming prendono di mira soprattutto i clienti di banche e altre piattaforme di invio e intercambio di valute.

Come funziona il pharming

Per capirne esattamente la meccanica e le sfumature possibili, partiamo da una breve analisi dei tipi di pharming.

- Hackeraggio di singoli computer: l’hacker invia un’e-mail con uno script che modifica i file host del computer della vittima. Una volta infettati i file host del computer, la vittima viene reindirizzata su pagine web fraudolente (IP diverso da quello originale). Anche se l’utente digita personalmente l’URL corretto, la navigazione viene reindirizzata perché i file host hanno la priorità sugli altri elementi del sistema.

- Poisoning dei DNS o della cache dei DNS: La versione più radicale del pharming è quella che prende di mira direttamente i server DNS. Questi sono server pubblici online che consentono ai computer di connettersi ai siti traducendo l’indirizzo digitato dall’utente nell’indirizzo IP corrispondente. In questo tipo di pharming, l’hacker attacca direttamente il server DNS invece di bucare un singolo computer. Questo tipo di attacco è più difficile da mandare a segno a causa dei sistemi di sicurezza dei DNS, ma quelli che funzionano hanno conseguenza catastrofiche, perché interessano milioni e milioni di richieste URL degli utenti.

Inoltre, a differenza del phishing, il pharming non richiede necessariamente l’errore della vittima.

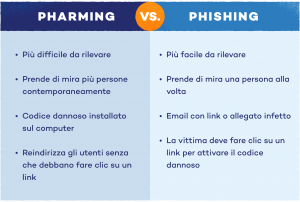

Differenze tra pharming e phishing

Si tratta di due tecniche simili e che in certi casi si sovrappongono l’una all’altra, ma c’è una differenza fondamentale che aiuta a comprendere come funziona il pharming e perché è così pericoloso.

Il phishing è un’ampia categoria di truffe in cui il cybercriminale cerca di ingannare le vittime tramite messaggi ingannevoli che convincono a cliccare su link che rimandano a siti fraudolenti o su allegati infetti. Nel phishing, quindi, è necessaria la partecipazione involontaria della vittima, che senza saperlo apre la porta all’hacker.

Il pharming, invece, non richiede un errore involontario dell’utente e il criminale non deve cercare di raggirare le sue vittime come nel phishing: queste vengono direttamente portate nel suo territorio tramite la manipolazione delle richieste DNS.

Sintomi di un attacco di pharming

Gli attacchi di pharming possono essere difficili da rilevare, soprattutto se il sito fraudolento è ben realizzato ed è difficile distinguerlo dall’originale. Tuttavia, ci sono alcuni modi per capire se siamo vittime di un attacco di pharming. Ecco i sintomi tipici del pharming:

- Piccolissimi cambiamenti di un link o un sito: a volte, gli hacker cambiano alcune lettere nell’URL o usano elementi grafici diversi quando creano il sito fraudolento. Se sono presenti errori di ortografia, logo leggermente diverso o con una risoluzione inferiore, colori diversi o che variano da una pagina all’altra, fate attenzione: potrebbe essere la copia fraudolenta di un sito di pharming.

- Connessione non protetta: molte delle pagine di phishing e pharming continuano a utilizzare URL senza certificato di sicurezza, per cui l’indirizzo inizia con “http” e non con “https”. Alcuni browser o antivirus avvertono l’utente quando la connessione non è sicura, ma anche in mancanza di un avviso esplicito, se non è presente l’icona del lucchetto a sinistra dell’indirizzo, potrebbe trattarsi di un sito di pharming. Tutti i siti che gestiscono dati sensibili hanno bisogno di un login e quindi di un certificato di sicurezza che protegga la trasmissione dei dati su Internet. Una banca non avrà mai un indirizzo che inizia solo con HTTP, senza la S finale.

- Attività insolite nell’account o sul conto bancario: in caso di movimenti sospetti nel conto in banca o delle attività insolite nel proprio account, potreste essere vittima di un attacco di pharming.

- Cambi di password non autorizzati: se un criminale riesce ad accedere ad un conto di home banking, potrebbe provare a cambiare la password per impedire l’accesso al proprietario. È consigliabile attivare sempre le notifiche di sicurezza e l’autenticazione a 2 fattori nei propri account online, in modo da essere informati ogni volta che qualcuno prova a modificare le credenziali o ad accedere all’account.

- Download e app sconosciute: se sul proprio dispositivo appare un’app o un programma che non si ricorda di aver scaricato, potrebbe essere colpa di un malware. Controllare periodicamente le app sul telefono e sul computer ed in caso di app sospetta rimuoverla immediatamente.

Come proteggersi dagli attacchi di pharming

In senso stretto, non è possibile prevenire il pharming, soprattutto nei casi di poisoning dei DNS: Panda Security consiglia comunque di seguire queste pratiche per essere più al sicuro e mitigare i danni di un eventuale attacco:

- Se si pensa di essere sotto attacco, per prima cosa svuotare la cache DNS

- È consigliato scaricare un buon antivirus su tutti i dispositivi e mantenerlo sempre aggiornato.

- In caso di necessità contattare la compagnia di servizi Internet.

- Per navigare in modo sicuro si consiglia l’uso di una VPN.

Il pharming ci insegna che i cyberattacchi sono sempre più sofisticati e pericolosi. Per questo è importante prendere sul serio la cybersicurezza: è necessario usare tutte le pratiche di difesa a disposizione e informarsi periodicamente per conoscere quali sono le minacce più recenti e pericolose. Prese le dovute precauzioni e con un comportamento online consapevole, i cybercriminali hanno comunque molte meno chance di riuscire a rubare i dati sensibili e di conseguenza il denaro degli utenti.